首先,我们得先了解信息收集是什么?

信息收集(Information Gathering)是指通过各种方式获取所需要的信息。信息收集是信息得以利用的第一步,也是关键的一步。信息收集工作的好坏,直接关系到整个信息管理工作的质量。信息收集,其实也就是资产收集

对我们来说最重要的,当然是如何能够快速的收集到自己想要的东西

以下推荐一些有用的工具或网站

了解企业的基本信息

- 域名注册信息 : https://whois.chinaz.com、https://www.whois.com/whois

- 企业注册信息 : https://aiqicha.baidu.com、https://www.qcc.com/

获得统一社会信用代码、工商注册号、法定代表人、电话、邮箱、官网、地址等信息

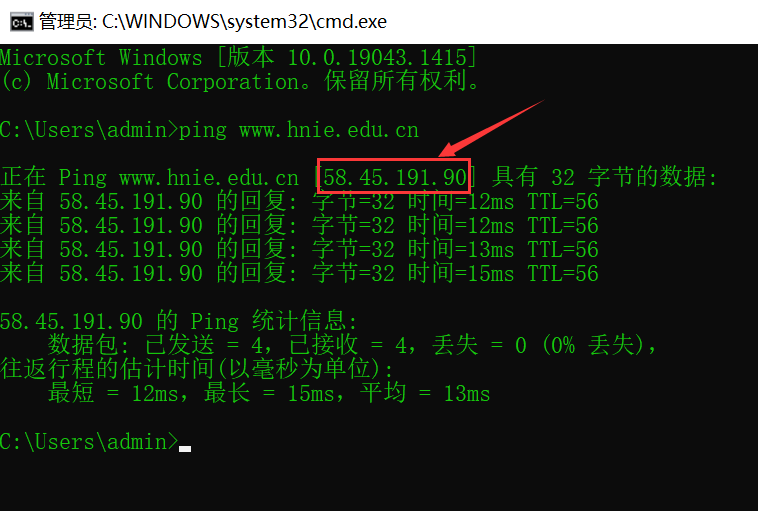

通过在命令行中使用PING命令可以获取这个网站的IP

CDN(内容分发网络)能使用户就近获取内容,降低网络拥塞,提高用户访问速度和命中率

但在安全测试过程中,如果目标存在CDN,则会影响测试过程。所以我们需要:

- 分辨是否使用CDN :多地PING https://ping.chinaz.com

- 绕过CDN查询真实IP : fuckcdn工具、nslookup(能直接在windows系统用的命令行工具)、https://dnsdumpster.com(DNS解析记录)、https://crt.sh (证书查询IP)、https://www.dnsdb.io (DNS解析内容)、https://fofa.info 、https://intelx.io (可以搜索邮箱服务器)

- 子域名爆破 : http://z.zcjun.com

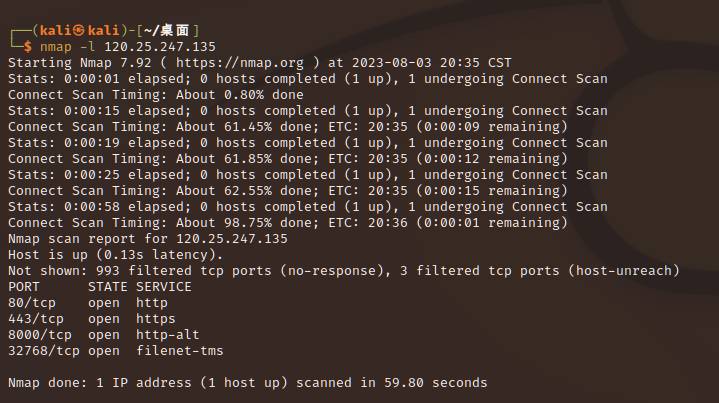

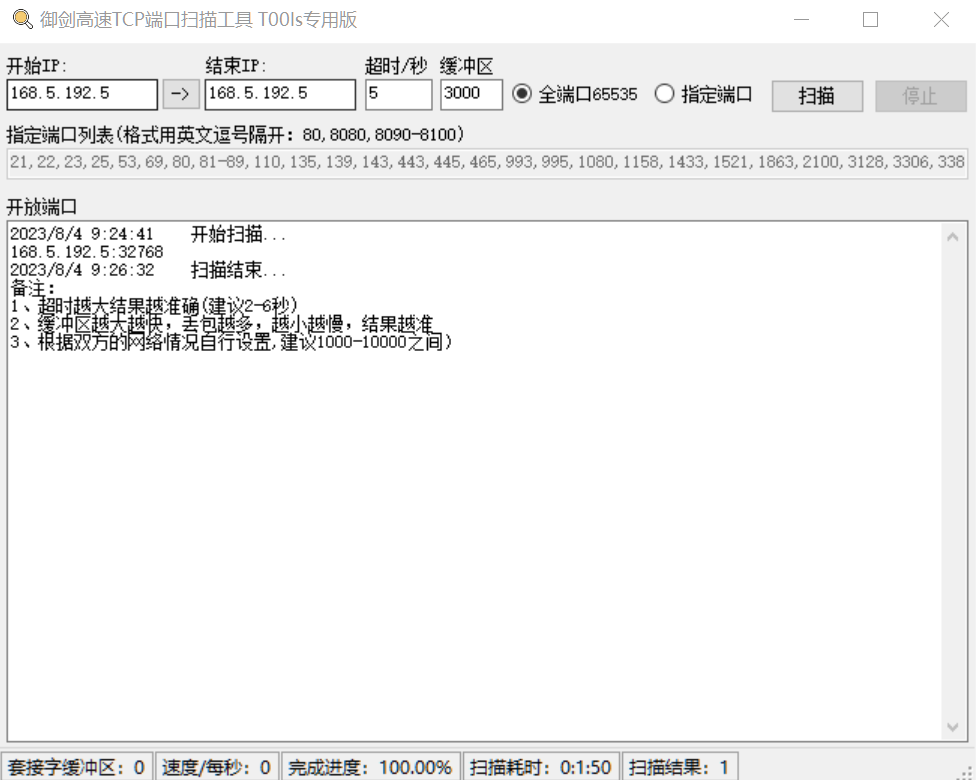

通过IP扫描开放端口

- Nmap(一种渗透测试工具,在kali里边打开终端输入指令进行操作)

- 御剑端口扫描

- 百度在线端口扫描 http://duankou.wlphp.com

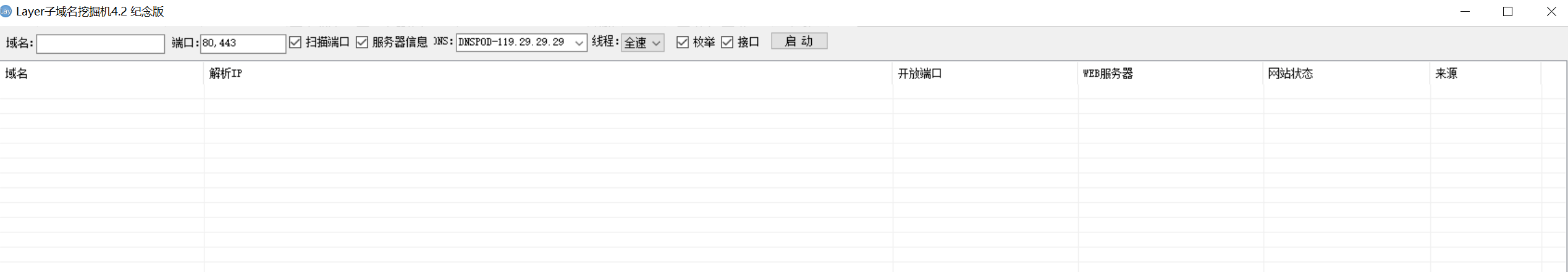

子域名挖掘

- 子域名挖掘机

在线子域名爆破 http://z.zcjun.com

subDomainBrute(一种子域名扫描命令行工具)

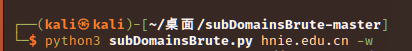

步骤:进入kali,在subDomainBrute工具所在的文件夹下打开终端输入指令如图:

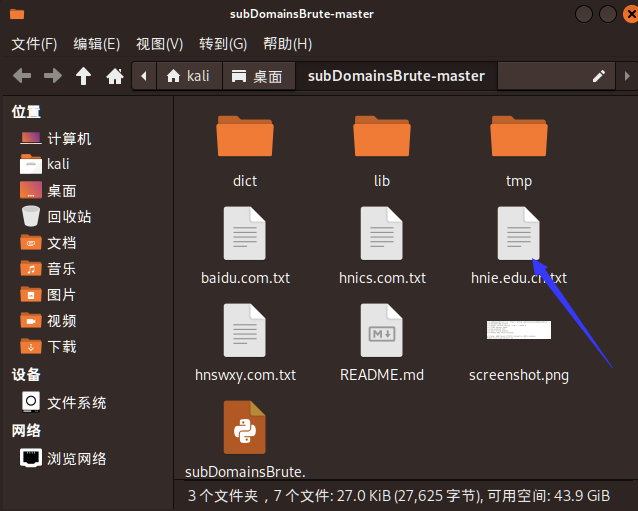

会在subDomainBrute文件夹里边生成一个hnie.edu.cn.txt文件,数据在此文件中

- OneFoAll(也是一种进行扫描的命令行工具)

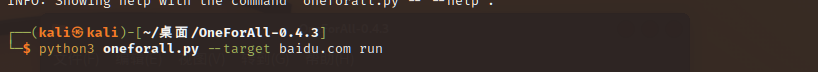

步骤:进入kali,在oneforall工具所在的文件夹下打开终端输入指令如图:

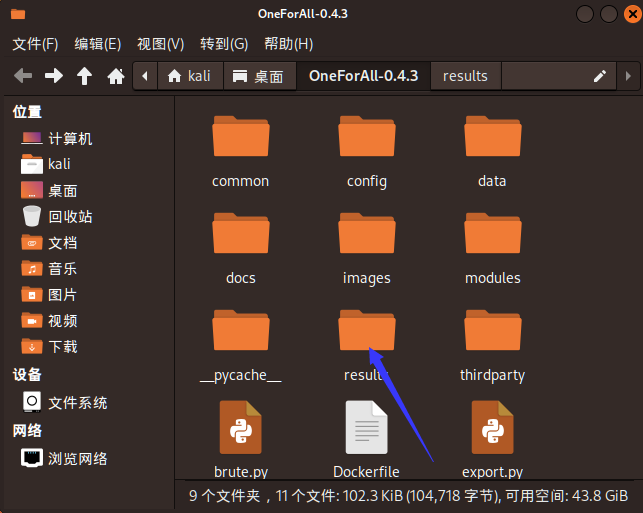

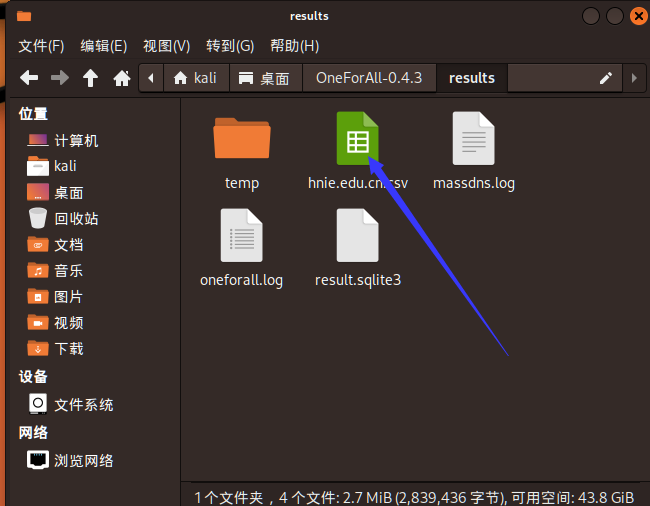

生成的数据结果会在result文件夹里边

前面跑百度数据太多了,所以又改成跑hnie.edu.cn了,所以数据都在下图文件里(此文件用WPS打开看的更舒服点)

敏感目录扫描

御剑后台扫描工具

小米范web目录扫描

dirsearch(需安装在kali,一种命令行工具)

dirb(kali自带的目录扫描命令行工具)

一些网络空间搜索引擎

- FOFA: https://fofa.info

- 钟馗之眼(zoomeye):https://www.zoomeye.org

- qax鹰图平台:https://hunter.qianxin.com

- 360quake:https://quake.360.net

- shodan:https://www.shodan.io

DNS解析记录查询

站长检测工具:https://www.boce.com/?k=baidu

指纹识别

指纹收录平台:https://fp.shuziguanxing.com

云悉指纹识别: https://www.yunsee.cn

潮汐指纹识别:http://finger.tidesec.net

whatweb指纹识别工具